WPLMS使用指南

-

WPLMS教育专业版

-

WPLMS跨境专业版

-

- 在哪里可以找到流程录制的语音邮件?

- 如何为呼入电话创建简单的呼叫流程?

- 如何使用 Webhook (API) 将数据发送到您的系统?

- 如何使用提交的表单数据向用户发送通知?

- 如何使用自定义 API POST 请求将数据加载到您的流程中?

- 如何创建呼叫流程?

- 如何创建电子邮件模板?

- 如何创建表单自动化流程?

- 如何删除流程构建器中的步骤?

- 如何在流程中加载现有的电子邮件模板?

- 如何在流程中的邮件步骤中添加动态字段?

- 如何在流程中获取用户的输入信息?

- 如何在流程中配置邮件步骤?

- 如何在自动化流程中创建循环?

- 如何在自动化流程中检查是否点击/打开了电子邮件?

- 如何在自动化流程中访问用户购买的产品信息?

- 如何将所有联系人添加到流程中?

- 如何将联系人/潜在客户添加到流程中?

- 如何更改/设置流程的触发器?

- 如何触发传入消息的流程?

- 如何设置电子邮件延时发送?

- 添加标签时如何触发流程?

- 显示所有文章 (7) 折叠的文章

-

- 为什么购买表单未显示产品?

- 使用表单有什么好处?

- 在哪里可以找到表单 URL 和嵌入代码?

- 在哪里获取用户提交的表单信息?

- 如何使用提交的表单数据向用户发送通知?

- 如何创建购买表单?

- 如何向用户发送跟进表单?

- 如何在表单上按条件显示字段?

- 如何在表单上设置 Radio 单选字段的值?

- 如何在表格上收集签名?

- 如何复制现有表单?

- 如何导出用户提交的表单数据?

- 如何将自定义 CSS 添加到表单

- 如何将表单作为弹出窗口链接到按钮?

- 如何通过表单提交创建opted-in联系人?

- 如何重命名现有表单?

- 如何重命名表单?

- 如何防止潜在客户收集表单创建了重复的联系人?

- 当有人填写我的潜在客户收集表时,我如何才能收到通知电子邮件?

- 表单提交后如何重定向到另一个链接?

- 预约完成后如何将用户重定向到另一个表单?

- 显示所有文章 (6) 折叠的文章

-

- Google DialogFlow 聊天机器人

- 如何为 Gmail 帐户设置聊天收件箱?

- 如何为未接来电启用短信提醒?

- 如何修复 - Gmail 响应:您的“Gmail”身份验证已过期,请重新验证

- 如何创建 SMS 流程并发送消息,直到收到客户端的响应?

- 如何创建电子邮件帐户?

- 如何创建短信计划?

- 如何删除电子邮件收件箱?

- 如何向单个客户发送短信/电话/电子邮件?

- 如何启用网站小部件?

- 如何在聊天中创建预设回复(电子邮件模板)?

- 如何将我的电子邮件与 IMAP 和 SMTP 连接?

- 如何建立短信流程?

- 如何更改电子邮件收件箱的收件箱名称/头像?

- 如何触发传入消息的流程?

- 如何连接 WhatsApp Cloud (Meta)

- 如何连接我的 Gmail/Google Workspace 电子邮件?

- 如何配置/查找我现有收件箱的设置?

- 当有来自客户端的响应时,如何创建 SMS 流程并获得 SMS 通知?

- 显示所有文章 (4) 折叠的文章

-

其他产品

如何隐藏您的网站免受探测器和黑客机器人的侵害

步骤 1.隐藏字压公共路径

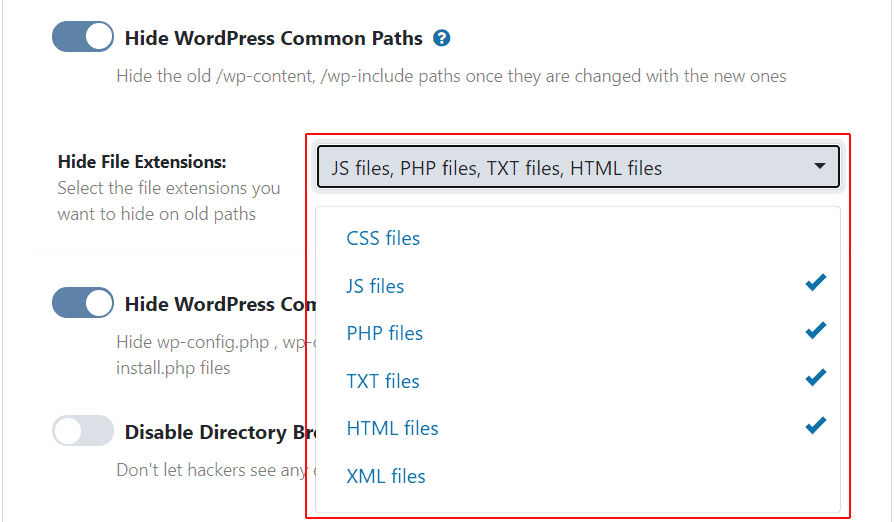

如果您使用“wplms sec”更改了wp登录,wp内容,wp包含,插件和主题路径,您现在应该向黑客隐藏旧路径以保护易受攻击的插件和主题。

要隐藏常见的WordPress路径,您需要打开选项“隐藏我的WP>更改路径>WP核心安全性>隐藏WordPress公共路径”并保存设置。

激活该选项后,您可以从其他浏览器或隐身访问 /wp-content URL,并且应该会收到 404 错误(找不到页面)。

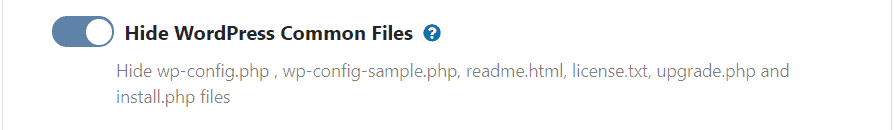

现在是时候向黑客隐藏常见的WordPress文件了,如果他们可以访问常见的WordPress文件,他们就可以轻松检测WordPress CMS:/wp-config.php,/自述文件.html等。只有当您登录到您的网站时,才能访问所有这些文件。

WPLMS SEC将添加一个过滤器来保护所有这些文件,如果你打开选项“隐藏我的WP>更改路径>WP核心安全>隐藏WordPress通用文件”。

步骤2.激活调整

现在激活“WPLMS SEC”>调整“中的主要选项,以隐藏CMS版本,标题和引用。

打开选项,例如:

- 更改已登录用户的路径

- 更改缓存文件中的路径

- 在文字快讯中隐藏图像,CSS和JS中的版本

- 隐藏字压生成器元标记

- 隐藏字快域名预取元标记

- 隐藏注释

- 隐藏表情符号图标

- 禁用嵌入脚本

- 隐藏 WLW 清单脚本

第3步.使用文本映射

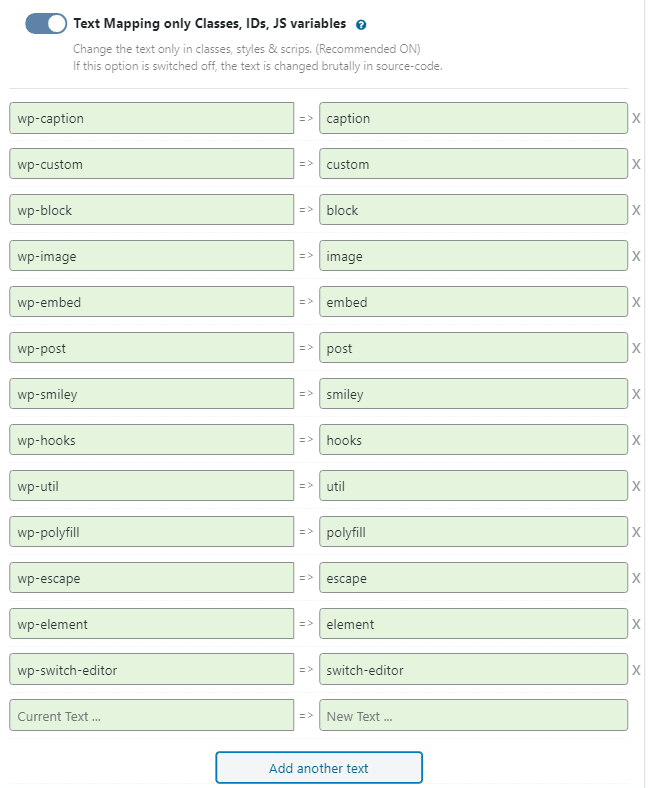

您可以使用文本映射从您的网站隐藏主题检测器可能检测到的诸如wp-之类的类。即使在文本映射中添加所有插件的类是一个不错的选择,但这并不总是一个好主意,因为它可能会影响网站功能。

注意!一些主题检测器正在寻找WordPress插件使用的类,即使您没有任何WordPress公共路径,它们也会跳到说您正在使用WordPress CMS。

重要的是要决定要隐藏所有已知插件的程度。要隐藏插件的类或 ID,还需要动态更改所有 JS 和 CSS 文件中的类和 ID,以防止 javascript 和样式错误。

在隐藏我的WP>映射>文本映射中添加这些记录,并隐藏WordPress通用类:

- wp-caption => caption

- wp-custom => custom

- wp-block => block

- wp-image => image

- wp-smiley => smiley

- wp-embed => embed

- wp-i18n => i18n

- wp-hooks => hooks

- wp-util => util

- wp-polyfill => polyfill

- wp-escape => escape

- wp-element => element

- wp-post => post

- wp-switch-editor => switch-editor

步骤 4. 使用 URL 映射或缓存插件

一些插件使用与插件同名的文件名。 要隐藏这些文件,您可以使用 WPLMS SEC > Mapping > URL Mapping 或缓存插件。

URL 映射选项可让您将网站中的任何 URL 更改为更用户友好并隐藏插件名称的 URL。

现在,如果您已经安装了缓存插件,请检查缓存插件是否具有缩小/合并可以检测到的 CSS 和 JS 文件的选项。

我们推荐用于缓存的 WP Rocket 和 Autoptimize 缓存插件,它们与 Hide My WP Ghost 完美搭配。

步骤 5. 运行安全检查

是时候检查网站安全性并确保没有包含 /wp-content/ 的 URL。

转到隐藏我的 WP > 安全检查并运行报告。如果报告在源代码中没有找到旧的 WordPress 路径,那么配置是正确的。

您还可以使用其他浏览器或隐身模式检查您网站的源代码。

如果您在域名前输入“view-source:”,大多数浏览器都会让您查看网站的源代码,如下所示:

查看源代码:https://www.wplms.cn/。现在使用搜索选项 (Ctrl + F) 搜索 wp-。

如果您发现包含“/wp-content/”的 URL,请确保它们不是由 Autoptimizer 或 Wp-Rocket 等缓存插件生成的。如果是,请激活缓存插件中的组合 JS 和组合 CSS 选项,以将所有 JS 和 CSS 添加到同一个文件中。

如果您不使用缓存插件,并且想要更改源代码中的某些 URL,请使用 Hide My WP Ghost > Mapping > URL Mapping 选项并按照下一步中的说明进行操作。

步骤 6. 在站点地图 XML 和 Robots.txt 中隐藏路径

一些主题检测器正在查看 /sitemap.xml URL 以检查是否有对插件作者的任何引用。

在 /robots.txt URL 中,您还可以找到对 wp-admin 和 wp-includes 路径的限制,因此主题检测器会知道您正在使用 WordPress CMS。

正在从 sitemap.xml 中删除任何样式,并从 robots.txt 中删除所有 WordPress 常用路径。

第 7 步。使用主题检测器工具

如果您应用了最后三课中的所有步骤,您的网站应该不会受到黑客机器人的攻击,并且不会受到所有 WordPress 主题检测器的影响